![]() Компания «Доктор Веб»— российский разработчик средств информационной безопасности — сообщает о появлении нового троянца-блокировщика, добавленного в вирусные базы под именем Trojan.Winlock.5729.

Компания «Доктор Веб»— российский разработчик средств информационной безопасности — сообщает о появлении нового троянца-блокировщика, добавленного в вирусные базы под именем Trojan.Winlock.5729.

Особенность этой программы-вымогателя заключается в том, что она блокирует операционную систему, используя штатные средства Windows, путем изменения пароля локальных пользователей.

Традиционно программы-вымогатели используют для блокировки входа в операционную систему специальное приложение, заменяющее собой стандартную оболочку (shell) Windows или файл userinit.exe и демонстрирующее на экране компьютера соответствующий текст. Одновременно вредоносная программа обычно отслеживает и предотвращает запуск различных вспомогательных утилит, таких как Диспетчер задач, Командная строка, Редактор реестра и т. д. Совершенно по иному, гораздо более простому, но весьма оригинальному пути пошли авторы Trojan.Winlock.5729.

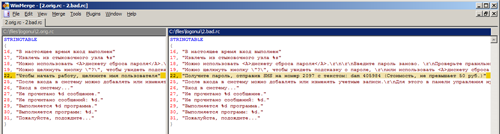

Троянец скрывается в установочном дистрибутиве популярной программы Artmoney, предназначенной для «накрутки» различных ресурсов в компьютерных играх. Помимо реального установщика Artmoney, инсталлятор содержит три файла: измененный файл logonui.exe с именем iogonui.exe (этот файл отвечает за демонстрацию графического интерфейса при входе пользователя в Windows XP) и два самораспаковывающихся архива, содержащих bat-файлы. При загрузке инфицированного инсталлятора запускается первый из них, password_on.bat. Данный файл содержит набор команд, выполняющих проверку операционной системы: если на жестком диске присутствует папка c:\users\, что является характерным признаком операционной системы Windows Vista и Windows 7, вредоносные компоненты удаляются, если же такая папка отсутствует, троянец считает, что он запущен в Windows XP. В этом случае Trojan.Winlock.5729 модифицирует системный реестр, подменяя при загрузке Windows стандартный logonui.exe собственным файлом iogonui.exe, и меняет пароль учетной записи Windows для текущего пользователя и локальных пользователей с именами «admin», «administrator», «админ», «администратор». Если текущий пользователь работает в ограниченной учетной записи, работа троянца прекращается. Еще один bat-файл — password_off.bat — удаляет все пароли и возвращает в системном реестре оригинальное значение UIHost.

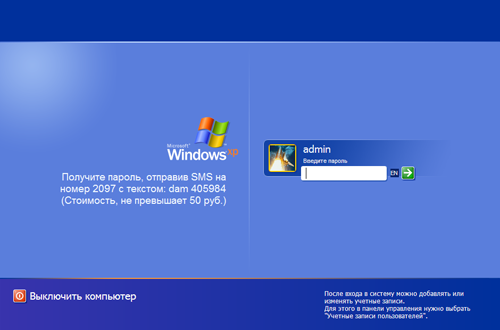

Файл iogonui.exe представляет собой настоящий аутентичный файл logonui.exe из комплекта поставки Windows XP, в котором с помощью редактора ресурсов была изменена стандартная строка приветствия Windows на требование отправить платное СМС-сообщение.

Таким образом, выполнив выход из системы или перезагрузку, пользователь уже не сможет осуществить вход, поскольку пароли всех учетных записей пользователей были изменены.

Сигнатура данной угрозы добавлена в вирусные базы Dr.Web. Если вы стали жертвой этого троянца, для входа в систему используйте пароль «Спасибо!» (без кавычек), после чего Trojan.Winlock.5729 автоматически сбросит пароли учетных записей. Если этого не произошло, можно вручную изменить значение параметра UIHost в ветви реестра HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon на logonui.exe.

Источник: Пресс-центр компании "Доктор Веб"